Autore: Ankush Das | Pubblicazione originale: 21/06/2022 | Tradotto da: 31febbraio | Milano Trustless | Link: This Open-Source Project Proves Chrome Extensions Can Track You

Anche con tutte le estensioni per la privacy e le fantasiose funzioni di protezione, ci sono ancora modi per identificarvi o tracciarvi.

Si noti che non è il caso di tutti i browser; qui ci concentriamo sui browser basati su Chromium e su Google Chrome come primo 'case study'.

Sebbene il rilevamento delle estensioni installate in un browser Chromium fosse già possibile, numerose estensioni hanno implementato alcune protezioni per impedirlo.

Tuttavia, un ricercatore di sicurezza, noto come 'z0ccc', ha scoperto un nuovo metodo per rilevare le estensioni del browser Chrome installate, che possono essere ulteriormente utilizzate per tracciare l'utente attraverso il fingerprinting del browser.

Nel caso non lo sapeste: il fingerprinting del browser si riferisce al metodo di tracciamento in cui vengono raccolte varie informazioni sul vostro dispositivo/browser per creare un ID (hash) univoco per identificarvi su Internet. Informazioni come il nome del browser, la versione, il sistema operativo, le estensioni installate, la risoluzione dello schermo e dati tecnici simili.

Sembra una tecnica di raccolta dati innocua, ma con questo metodo di tracciamento è possibile essere rintracciati online.

Rilevamento delle estensioni di Google Chrome

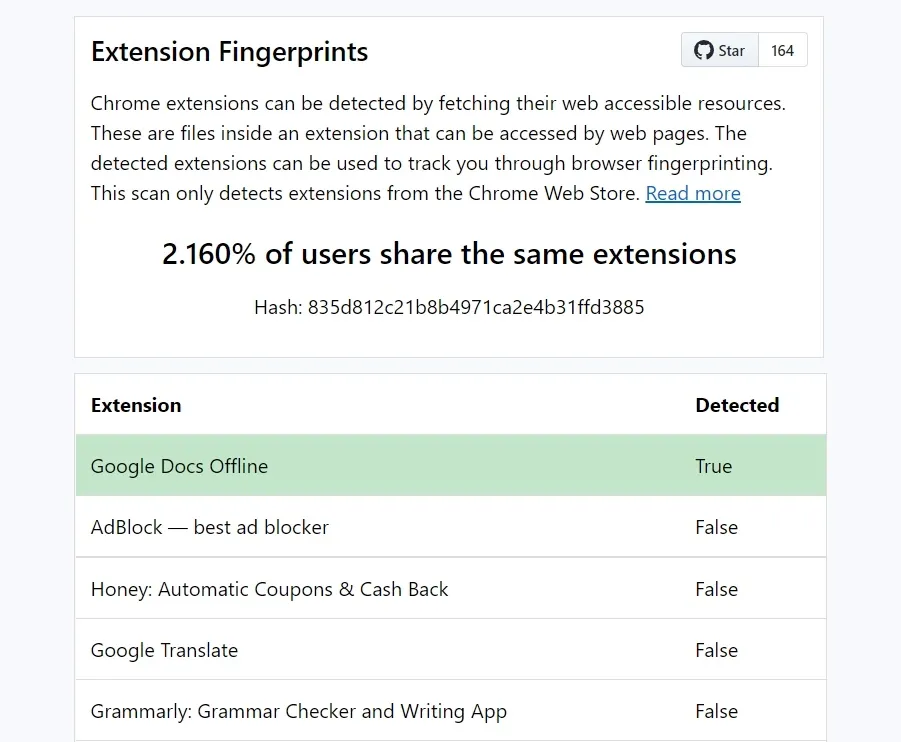

Il ricercatore ha condiviso un progetto open-source 'Extension Fingerprints' che può essere utilizzato per verificare se le estensioni di Chrome installate sul browser vengono rilevate.

La nuova tecnica prevede un metodo di differenza temporale in cui lo strumento confronta il tempo di recupero delle risorse per le estensioni. Un'estensione protetta richiede più tempo per essere recuperata rispetto ad altre estensioni non installate sul browser. Questo aiuta a identificare alcune estensioni dall'elenco di oltre 1000 estensioni.

Il punto è che, anche con tutti i progressi e le tecniche per impedire il tracciamento, le estensioni del Google Web Store possono essere individuate.

Con il rilevamento delle estensioni installate, è possibile essere rintracciati online utilizzando l'impronta digitale del browser.

Sorprendentemente, anche se si dispone di estensioni come uBlocker, AdBlocker o Privacy Badger (alcune popolari estensioni incentrate sulla privacy), tutte vengono rilevate con questo metodo.

È possibile esplorare tutti i dettagli tecnici sulla sua pagina GitHub. E se volete provarlo voi stessi, visitate il sito Extension Fingerprints per verificarlo.

Firefox alla riscossa?

Sembra proprio di sì, visto che continuo a tornare a Firefox per vari motivi.

Il metodo scoperto dovrebbe funzionare con tutti i browser basati su Chromium. L'ho testato con Brave e Google Chrome. Il ricercatore afferma inoltre che lo strumento non funziona con Microsoft Edge utilizzando le estensioni dello store di Microsoft. Tuttavia, è possibile con lo stesso metodo di tracciamento.

Mozilla Firefox è al sicuro da questo problema perché gli ID delle estensioni per ogni istanza del browser sono unici, come suggerito dal ricercatore.

Il 13 luglio scorso il sito dell'Associazione Copernicani ha tradotto il nuovo fumetto di Leha Elliot, che ci spiega come Google abbia usato l'adozione di Chrome per sviluppare una rete di servizi con lo scopo di ottenere tutta una serie di informazioni senza il consenso degli utenti.

Si tratta di una lettura di meno di 15 minuti, spero la troviate illuminante

Se non diversamente specificato, il contenuto di questo articolo è concesso in licenza ai sensi del CC BY-SA 4.0