Autore: Samourai Wallet | Pubblicazione originale: 11/08/21 | Tradotto da: 31 febbraio | Milano Trustless | Link: Understanding Bitcoin Privacy with OXT — Part 4/4

Introduzione

Finora questa guida ha introdotto i concetti di base utilizzati dagli analisti della chain analysis e i metodi utilizzati per mitigarla.

È improbabile che gli utenti che leggono questa guida vogliano diventare 'esperti' di chain analysis, ma una comprensione fondamentale degli strumenti e dei concetti utilizzati per attaccare la loro identità permetterà loro di proteggere meglio la privacy.

In questa sezione introdurremo le implicazioni del modo reale di invio e ricezione di transazioni e il loro effetto sulla privacy degli utenti. Presenteremo quindi le tecniche specifiche per il miglioramento della privacy che possono essere utilizzate per mantenere la privacy quando si interagisce con Bitcoin.

Ad un certo punto la traduzione abbandona il solco tracciato da Samourai Wallet, per lasciare spazio a considerazioni personali, non legate al marketing che gli autori originali del post necessariamente intraprendono.

Lost On Chain - Punti di partenza e rottura dello pseudonimo

Bitcoin è pseudonimo per impostazione predefinita. Senza informazioni aggiuntive che leghino l'attività dell'utente alla sua attività onchain, un'analisi non ha un 'punto di partenza' per tracciare l'attività correlata alla rete bitcoin.

I punti di partenza sono in genere gli utenti che rivelano volontariamente gli indirizzi che controllano e che servono a ricevere un pagamento. I punti di partenza possono anche essere ottenuti dalle informazioni fornite da terzi, come gli accordi di condivisione delle informazioni tra le società di sorveglianza e gli exchange.

Per gli analisti principianti, di solito è necessario un certo 'contesto' per eseguire un'analisi. Questo contesto prezioso spesso proviene dall'analisi delle proprie transazioni. Gli utenti che valutano la propria cronologia delle transazioni tramite un block explorer di terze parti sono invitati a utilizzare un browser VPN o Tor per evitare di collegare il proprio indirizzo IP alle transazioni.

Flusso di lavoro OXT - Indirizzi come punti di partenza

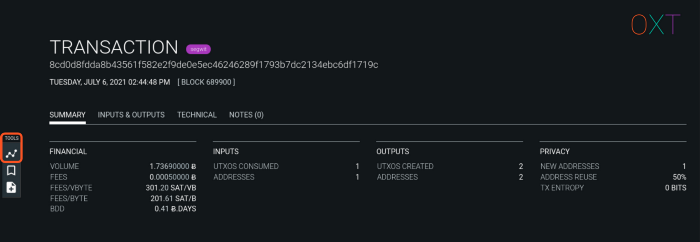

La maggior parte degli utenti interroga i block explorer inserendo un indirizzo come punto di partenza. Quando si interroga OXT con un indirizzo come punto di partenza, le informazioni sulle transazioni associate non vengono visualizzate automaticamente. Per accedere al grafico delle transazioni, gli utenti devono seguire la procedura descritta di seguito:

- Accedere al proprio account OXT. Gli account sono gratuiti e non richiedono alcuna informazione di identificazione personale per essere creati;

- Inserire l'indirizzo desiderato nella barra di ricerca.

3. Passare al TAB TRANSAZIONE

4. Selezionare la transazione desiderata. Gli utenti potrebbero trovare un indirizzo che può aver ricevuto più pagamenti. Se l'indirizzo ha ricevuto più transazioni, si dovrà selezionare la transazione desiderata in base al volume e alla tempistica tra le transazioni mostrate.

5. A questo punto si aprirà la pagina delle transazioni.

6. Aprire il grafico della transazione per iniziare la valutazione del flusso finanziario.

Nota: se gli utenti dispongono già dell'ID della transazione desiderata, possono evitare di accedere a OXT e navigare direttamente alla pagina della transazione per accedere al grafico della transazione. Per ulteriori dettagli sull'interazione con il grafico delle transazioni, consultare la Parte 2.

Analisi delle 'direzioni' - Storia e spesa successiva di un UTXO

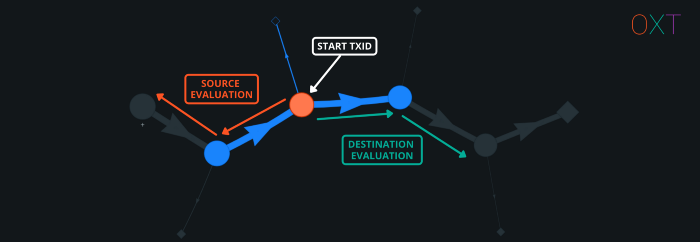

Gli analisti che si trovano di fronte a una transazione e a un UTXO di partenza possono seguire due 'direzioni' d'indagine.

Possono cercare la 'sorgente' dei fondi valutando la storia passata dell'UTXO osservato. La valutazione della sorgente per le catene di transazioni con un singolo ingresso è abbastanza semplice da eseguire, perché non c'è alcuna ''decisione'' da prendere nel valutare il percorso dell'UTXO di input da seguire. Tuttavia, le transazioni con più input presentano agli analisti più sorgenti da valutare.

Gli analisti possono anche cercare la 'destinazione' delle spese successive dell'UTXO associato, applicando l'euristica di rilevamento dei resti presentata nella Parte 1 e i dati esterni alle transazioni presentati nella Parte 2.

Nota: i flussi UTXO non dovrebbero essere tracciati tra i servizi cosiddetti custodial. È altamente improbabile che i fondi associati a un UTXO vengano utilizzati per effettuare un pagamento all'entità che li possiede.

Implicazioni sulla privacy dell'invio e della ricezione di pagamenti

Quando si invia o si riceve un pagamento, gli utenti rivelano necessariamente una parte del loro set di UTXO alla controparte. Nel caso di UTXO gestiti in modo ingenuo, questo può rivelare alla controparte l'intero saldo del portafoglio dell'utente.

Rivelare i saldi per effettuare i pagamenti è uno sfortunato effetto collaterale della trasparenza di bitcoin. Le implicazioni negative di questa divulgazione alle controparti dovrebbero essere ovvie, in particolare per le simple spend.

Inoltre, i pagamenti effettuati da un mittente consentono al destinatario di valutare la storia delle transazioni passate del mittente. I pagamenti consentono anche al mittente di valutare come il destinatario impiegherà in futuro per il pagamento ricevuto.

Le tecniche discusse di seguito sono pensate per mitigare gli effetti collaterali negativi della trasparenza del bitcoin.

Transazioni che migliorano la privacy

Gran parte della chain analysis si basa sui seguenti concetti fondamentali:

- gli analisti hanno bisogno di un punto di partenza

- i problemi del grafico delle transazioni

- rilevamento del resto

- raggruppamento di indirizzi separati in base all'euristica della proprietà comune dell'input.

Nelle parti 1 e 2 abbiamo introdotto i concetti fondamentali della chain analysis. La Parte 3 ha presentato i concetti utilizzati per indebolire queste tecniche.

Considerazioni finali e personali

Termina qui la condivisione dello splendido lavoro del team di Samourai Wallet. Da questo punto in poi la Parte 4 si concentra sull’esposizione di servizi quali l'uso di indirizzi stealth, Ricochet, STONEWALL e STONEWALLx2, Stowaway disponibili per gli utenti di Samourai Wallet. Tuttavia gli intenti della traduzione esulano dagli scopi commerciali, pertanto lasciamo il link per una più esaustiva ricerca personale dei lettori.

Le considerazioni che seguono sono il frutto di valutazioni personali, che dovranno essere valutate dal lettore per trarre le proprie conclusioni, dettate in via esclusiva dal livello di privacy che si desidera ottenere.

Confrontarsi con i #plebs

La comunità dei bitcoiner italiani, oltre ad essere una delle più attive e accreditate al mondo, è composta da #plebs pronti a rispondere alle domande dei niubbi o esperti che incontrano qualche difficoltà di percorso.

Entrare in contatto con queste comunità è facile: ci sono canali Telegram interamente dedicati, le keywords per trovarle sono #sicurezza #privacy e #Bitcoin.

Si possono porre tutte le domande e i dubbi e, oltre a ricevere le risposte, si verrà accolti in una nuova e grande famiglia.

L’unica regola da rispettare è che non si parla di ‘crypto’ o di altre shitcoins, ma solo di Bitcoin e delle potenzialità da sviluppare. Serve anche per tenersi costantemente aggiornati sulle novità, mai fondamentale come in questo momento in cui si stanno deliberando leggi per limitare quelle libertà che Bitcoin contribuisce a mantenere intatte.

Non comprare KYC

Evitare sempre di acquistare i propri Bitcoin da servizi KYC impedisce di associare informazioni personali (PII) ai propri UTXO.

La community di KYC? NOT ME! mette a disposizione numerose fonti sempre aggiornate da cui ‘approvvigionarsi’.

Quindi stare alla larga dagli exchange centralizzati.

Scegliere wallet non-custodial: *not your keys, not your money*

Nonostante la cattiva campagna di disinformazione messa in atto dalle maggiori istituzioni italiane ed europee, che tentano di incutere timore per tenere gli utenti lontani dai wallet uNhOsTeD la scelta di wallet non-custodial è l’unica percorribile, se si vuole mantenere il pieno controllo dei propri fondi (cfr. Dergigi e le traduzioni in 5 lingue di European Bitcoiners).

La piena custodia dei fondi è una delle libertà fondamentali garantite dal protocollo Bitcoin: i Bitcoin posseduti in un wallet non-custodial sono incofiscabili.

NRSA – never reuse the same address

Come visto anche nella Parte 1 di questa guida, l’utilizzo dello stesso indirizzo per ricevere più pagamenti è sinonimo di perdita di privacy.

Per fortuna degli utenti inesperti, i migliori wallet non-custodial mettono a disposizione indirizzi nuovi ogni volta che si imposta una ricezione di pagamento.

Coin control o coin selection - Segregazione UTXO

La combinazione di input provenienti da più soggetti in occasione di spese successive, può consentire ai mittenti dei pagamenti di valutare le cronologie delle transazioni di altri UTXO combinate con il proprio UTXO speso.

Per mitigare questa perdita di privacy, gli utilizzatori destinatari possono praticare il 'coin control'. In linea di massima, il coin control consiste in diverse fasi.

- Etichettare gli UTXO ricevuti per il pagamento. L'etichettatura dovrebbe almeno includere il mittente e il motivo del pagamento.

- Contrassegnarlo come da 'Non spendere'. Per evitare che un wallet includa accidentalmente questo UTXO in un pagamento futuro, gli UTXO possono essere 'segregati', ovvero resi inattivi per l'inclusione in spese future.

- Invio individuale (attivazione selettiva degli UTXO). Gli UTXO possono essere spesi in modo selettivo. (tratto dalla Parte 4 della guida di Samourai Wallet)

Atomic Swap e reverse Sub Atomic Swap per pulizia dei fondi

Un altro metodo efficace di celare dei fondi, è quello di swapparli da onchain a offchain (e viceveresa), sfruttando Hashtime Lock dei sub atomic swap (o reverse sub atomic swap). In maniera molto sbrigativa (che possiamo approfondire personalmente)

- Aprire un canale LN su un wallet di fiducia.

- Trasferire fondi da questo wallet, per esempio onchain, ad un altro su LN.

- Trasferire fondi da questo secondo wallet LN ad un altro che sfrutti i reverse sub atomic swap, spezzando amount correlation (usando importi diversi da quelli del punto 2) in giorni e orari differenti.

- Riportare i fondi così ‘ripuliti’, sul wallet ‘definitivo’, sia esso airgapped, cold o altro dispositivo protetto off line.

Tecniche di mix degli UTXO

Sicuramente molto utili per mascherare la provenienza dei propri UTXO, indispensabili per chi possiede Bitcoin provenienti da exchange centralizzati e ora depositati in propri wallet non-custodial.

Ne parleremo in seguito su questa pagina, perché dedicate ad utenti molto più esperti di quelli a cui intendo rivolgermi ora.

Abbracciando lo spirito della comunità italiana di Bitcoin, che mi ha accolto e trasmetto il mindset, rendendomi disponibile per una chiacchierata a livello personale per introdurre coinjoin, join market e whirlpool.

Se non diversamente specificato, il contenuto di questo articolo è concesso in licenza ai sensi del CC BY-SA 4.0