Erschienen im Bitcoin Magazine | Veröffenlichung 13.10.2021 |

Autor: Level39

Übersetzt von: BitBoxer

Dieser Artikel wird auf der Website von European Bitcoiners nur zu Bildungs-, Informations- und Übersetzungszwecken zur Verfügung gestellt und stellt weder eine finanzielle Beratung noch einen Anspruch auf die im Bericht erwähnten Details dar.

Diese Übersetzung ist lizenziert unter einer Creative Commons Namensnennung - Nicht-kommerziell - Weitergabe unter gleichen Bedingungen 4.0 International Lizenz.

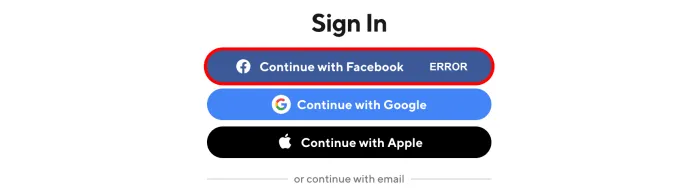

Am 4. Oktober 2021 verschwand Facebook zusammen mit WhatsApp und Instagram aus dem Internet.

Ihre DNS-Namen wurden nicht mehr aufgelöst, und ihre Infrastruktur-IPs waren offline. Sie waren vollständig vom Internet abgeschnitten. Gleichzeitig wurde berichtet, dass angeblich die persönlichen Daten von 1,5 Milliarden Menschen von Facebook gestohlen und zum Verkauf angeboten wurden. Erschwerend kam hinzu, dass alle, die sich auf Facebook verließen, um sich bei Diensten Dritter anzumelden, ebenfalls im Dunkeln tappten. Die Anmeldeschaltflächen, die wir auf so vielen Webseiten sehen, sind ein Symptom des Problems.

Und als ob das noch nicht genug wäre, enthüllte die Whistleblowerin Frances Haugen am Vortag in „60 Minutes“, dass Facebook seit langem eine Kultur pflegt, die „die Optimierung für ihre eigenen Interessen“ über das Wohl der Öffentlichkeit stellt.

Aber das muss nicht so sein. In den letzten Wochen haben wichtige Mitglieder des „World Wide Web Consortiums“ (W3C) unter der Leitung von Mozilla die Bemühungen um die Verabschiedung eines Webstandards blockiert, der es Milliarden von Menschen ermöglichen würde, ihre eigenen Daten und Identitäten privat und sicher zu kontrollieren. Der Vorschlag, an dem seit Jahren gearbeitet wird und der nur noch wenige Monate von der Ziellinie entfernt ist, ist unter dem Namen „Decentralized Identifiers“ (DIDs) bekannt. Diese W3C-Mitglieder schützen in einem ungeheuerlich opportunistischen Schachzug ihre eigenen Einnahmequellen, für sich selbst und für ihre politischen Ideologien, auf Kosten von Milliarden von Menschen, die von einem solchen Webstandard profitieren würden. Es scheint, dass Facebook nicht das einzige Unternehmen ist, das eine Kultur pflegt, in der interne Geschäftsinteressen über das öffentliche Interesse gestellt werden.

Ohne Identitätsnachweis kann eine Person keine Bankdienstleistungen in Anspruch nehmen, keine Arbeit finden und kein Wahlrecht erhalten. Nach Angaben der Weltbank sind 1,1 Milliarden Menschen nicht in der Lage, ihre Identität formell nachzuweisen. Die meisten von ihnen leben in Afrika und Asien, und mehr als ein Drittel sind Kinder, die nicht registriert sind. Die Vereinten Nationen bezeichnen die „Wahrung der Identität“ als ein Grundrecht des Kindes (Artikel 8 des Übereinkommens der Vereinten Nationen über die Rechte des Kindes). In Europa fehlen im Standard der Allgemeinen Datenschutzverordnung (GDPR) Bestimmungen zur Nutzerauthentifizierung. Identitätsdiebe können dieses Versäumnis ausnutzen, um Daten aus Datenpools zu stehlen, was zu einer Zunahme von Identitätsdiebstahl und Online-Betrug führt. DIDs können all diese Probleme lösen.

Unternehmen, die unsere persönlichen Daten in ihren zentralisierten Systemen besitzen, haben sich als hoffnungslos unzureichende Verwalter dieser Daten erwiesen. Die Welt hat einen massiven Anstieg des Identitätsdiebstahls und das Wachstum des Überwachungskapitalismus erlebt – eine ganze Schattenindustrie, die unsere Daten analysiert, verkauft und zu Geld macht. Im Jahr 2018 wurden 2,8 Milliarden Verbraucherdaten durch Datenschutzverletzungen offengelegt, was zu geschätzten Kosten von mehr als 654 Milliarden US-Dollar führte. Bei der Datenpanne von Equifax im Jahr 2017 wurden die persönlichen Daten von mehr als 147 Millionen Menschen offengelegt, was 56 % der Amerikaner betraf. Kürzlich wurde bekannt, dass Syniverse, ein Unternehmen, das Milliarden von Textnachrichten für die größten Mobilfunkanbieter weiterleitet, in aller Stille bekannt gab, dass Hacker fünf Jahre lang in seine Systeme eingedrungen waren.

Wir sollten diejenigen sein, denen unsere IDs gehören, nicht den Unternehmen. Da Apps und Unternehmen de facto zu unseren Identitätskontrolleuren geworden sind, haben die Nutzer keine Kontrolle über ihre eigenen Identitäten. Angesichts der gesellschaftlichen und finanziellen Auswirkungen ist es ein moralischer Imperativ, den DID-Webstandard einzuführen und die Nutzer in die Lage zu versetzen, ihre eigenen Identitäten zu schützen. Wenn das Ethos der Selbstverwahrung lautet: „Nicht deine Schlüssel, nicht deine Münzen“, so lautet das Ethos für DIDs: „Nicht deine DIDs, nicht deine Identität“.

Was sind DIDs?

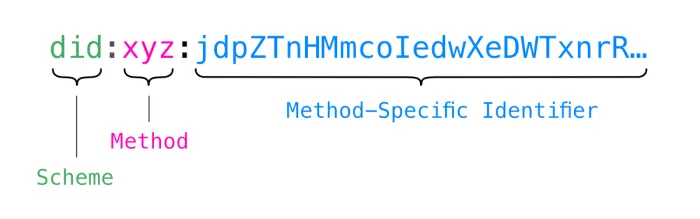

Aber wie erreichen DIDs dies und was hat das mit Bitcoin zu tun? Zuerst müssen wir lernen, wie DIDs funktionieren. DIDs sind kryptographisch gesicherte IDs, die Nutzer erstellen, besitzen und kontrollieren – unabhängig von zentralisierten Identitäten. Sie umfassen robuste dezentrale Implementierungen, die vor Manipulationen und Verboten schützen.

DIDs sind eine einfache, halbwegs menschenlesbare Syntax, die eine Methode und einen Identifikator beschreibt.

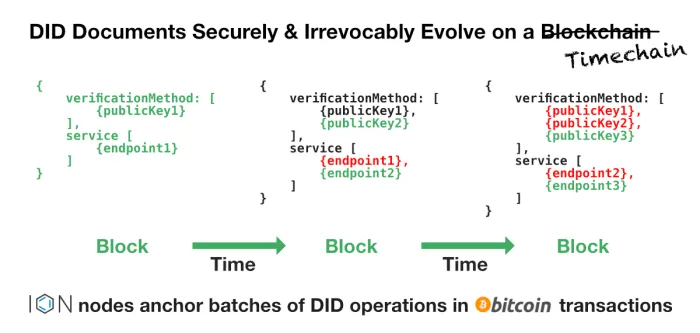

Obwohl ein DID zur Beschreibung von etwas so Einfachem wie einem öffentlichen Schlüssel verwendet werden kann, verweist der DID-Bezeichner oft auf eine Adresse, unter der ein entsprechendes DID-Dokument zu finden ist. In seiner einfachsten Form enthält das öffentliche DID-Dokument öffentliche Schlüssel und Endpunkte. Endpunkte sind Ziele im Internet, an denen unsere verschlüsselten und privaten Daten gespeichert sind.

Durch die Verankerung des ursprünglichen DID-Dokuments und aller nachfolgenden Änderungen in der Blockchain können wir über unsere gesamte Lebenszeit hinweg die unumkehrbare Chronologie der Änderungen an unseren DID-Dokumenten nachweisen. Im folgenden Beispiel stellen Sie sich vor, dass Sie ein DID-Dokument mit einer Adresse in der Blockchain verankern, damit Menschen Ihre Daten finden können, wenn Sie ihnen Ihre DID-Kennung geben. Gelegentliche Änderungen, die Sie im Laufe der Jahre an dem Dokument vornehmen (zum Beispiel, wenn Sie ein neues Telefon bekommen und die Schlüssel auf dieses transferieren), werden in zukünftigen Blöcken auf der Blockchain verankert. (Spaßfakt: Satoshi Nakamotos ursprüngliche Bezeichnung für die Bitcoin-Blockchain war „Timechain“).

Blockchains sind für DIDs technisch nicht erforderlich. DID-Dokumente befinden sich jedoch idealerweise innerhalb eines Rahmens, der das Problem des chronologischen Orakels robust löst und für Dritte auf eine manipulationssichere Weise zugänglich ist, die der jeweilige Eigentümer vollständig kontrollieren kann. Die sichersten und zensurresistentesten offenen Blockchains wie Bitcoin sind ideale Systeme für die Verankerung von DID-Dokumenten, da Blockchains eine dezentrale, unveränderliche und chronologische Ereignisaufzeichnung sind, auf die sich die gesamte Menschheit einigen kann. Die Blockchain bezeugt die Reihenfolge der Ereignisse, und der Arbeitsnachweis ist das, was diese mit unserer Zeitwahrnehmung verbindet.

Mit anderen Worten: Sie können über ein ganzes Leben hinweg neue Änderungen an Ihrem DID-Dokument veröffentlichen, und die Blockchain stellt sicher, dass jeder zustimmen kann, dass das Dokument korrekt und auf dem neuesten Stand ist. Stellen Sie sich das wie ein Google Doc vor, das von keiner zentralen Behörde kontrolliert wird. Ein solches System muss jedes Unternehmen überdauern und einen Service bieten, der ein Leben lang oder länger bestehen kann. Je robuster, dezentraler, sicherer und langlebiger die Blockchain also ist, desto besser. Es gibt keine bessere Wahl für die Sicherung von DIDs als Bitcoin – alles andere ist ein riskantes Experiment.

Nicht nur für Logins

Und DIDs sind nicht nur für Anmeldungen gedacht. Wir können diese Kennungen an alles in der virtuellen Welt anhängen.

Stellen Sie sich eine Zukunft vor, in der DIDs mit allem verbunden sind, zum Beispiel mit jedem Schema.org-Objekt – dem vereinbarten Standard für gemeinsame semantische Daten. Diese Objekte definieren praktisch alles, womit wir im Cyberspace interagieren: Einkaufslisten, Musik-Playlists, Videos, Blockzitate, Blogeinträge, Nachrichten, Veranstaltungen, Organisationen, Produkte, Bewertungen, Orte und so weiter. Die Liste der Dinge, auf die DIDs angewendet werden können, ist praktisch endlos.

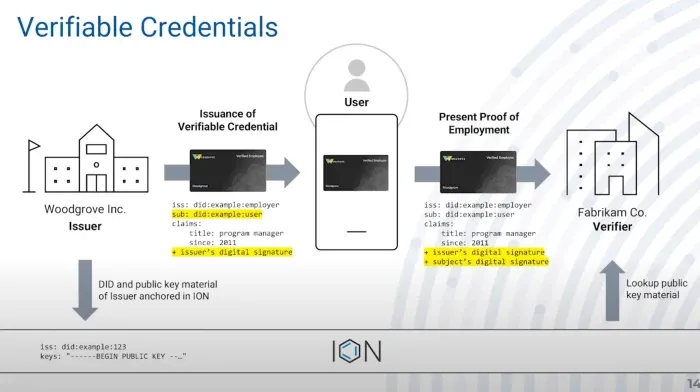

DIDs sind ideal für Organisationen, die „überprüfbare Berechtigungsnachweise“ für Benutzer-DIDs ausstellen, zum Beispiel digitale Diplome, Arbeitsnachweise, Lizenzen, Eigentumsurkunden, Anwaltsbescheinigungen, notarielle Beglaubigungen usw. Die Organisationen verwalten ihre eigenen DIDs und stellen die überprüfbaren Berechtigungsnachweise für die DIDs aus, die die Benutzer selbst erstellt haben – auf diese Weise ist jede Institution und jede Person vollständig für die Erstellung und Freigabe ihrer eigenen Identitäten verantwortlich. Jeder Benutzer kann viele verschiedene DIDs für alle möglichen Personas haben.

Es gibt viele verschiedene DID-Methoden und Projekte für jede dieser Methoden. Im Folgenden wird die ION-Methode untersucht, bei der es sich um ein offenes Netzwerk handelt, das Bitcoin zur chronologischen Sicherung von DIDs verwendet. Microsoft trägt über die „Decentralized Identity Foundation“ (DIF) zur öffentlichen Entwicklung von ION bei, ebenso wie viele andere Unternehmen, die bei der Gewährung und Verwaltung von überprüfbaren Berechtigungsnachweisen führend werden wollen. Weder Microsoft noch ein anderes Unternehmen kontrolliert ION.

ION und Bitcoin

ION ist ein offenes, öffentliches, erlaubnisfreies Layer 2 Decentralized Identifier Netzwerk, das auf Bitcoin läuft, um robuste, dezentrale, verbotsresistente W3C DIDs in großem Umfang zu ermöglichen. Im Gegensatz zu anderen DID-Protokollen ist ION ein rein deterministisches „Sidetree“ Protokoll, das keine speziellen Token, vertrauenswürdige Validatoren oder zusätzliche Konsensmechanismen benötigt; die lineare Progression der Bitcoin-Timechain ist alles, was für seinen Betrieb erforderlich ist.

ION hat sich für Bitcoin als Blockchain der Wahl entschieden, da Bitcoin die sicherste, dezentralste und zensurresistenteste Blockchain ist. Bitcoin ist die einzige Timechain, die es gibt.

„Für uns war Bitcoin also eine notwendige Bedingung für den Erfolg. Der Grund, warum es uns nicht so schwerfiel, es zu verkaufen, war, dass es etwas war, das wir haben mussten und wir wussten, dass wir es nicht besitzen konnten. Wir wollten etwas, das differenziert und dezentralisiert ist – denn sonst könnten wir das mit einer Datenbank wie Azure machen … bei Bitcoin war eines der wichtigsten Elemente – und das erforderte einiges an Verständnis – die Sicherheit. All diese anderen Anwendungsfälle, die möglich sind, sind eigentlich ein Symptom dafür, dass niemand sie kontrolliert. Unsere Entscheidung basierte auf dem dezentralen Charakter und der Sicherheit. Die Kosten eines Angriffs und die Art und Weise, wie man Transaktionen anordnet, sind wichtig. Als wir anfingen, die Zahlen durchzurechnen, wurde uns klar, dass Bitcoin die einzige Kette ist, die wahrscheinlich zu kostspielig für einen Angriff sein würde.“

- Daniel Buchner, Microsoft Dezentrale Identität

ION ist ein Rahmenwerk, das die Privatsphäre schützt. Alle DIDs sind öffentlich, ähnlich wie das „Domain Name System“ (DNS) des „World Wide Web“ öffentlich ist. Dennoch enthalten die DIDs keine persönlichen Daten. ION kümmert sich nur um die Dokumentation von Verschlüsselungsschlüsseln und Routing-Endpunkten. DIDs werden nicht von einer dritten Partei an Personen vergeben. Stattdessen erstellen die Nutzer ihre eigenen DIDs und signieren Operationen aus ihrer eigenen privaten Brieftasche, um sie entweder direkt an die Bitcoin-Blockchain oder an einen ION-Knoten zu senden, der viele der verschlüsselten Operationen effizient in einer einzigen Bitcoin-Blocktransaktion zusammenfasst.

Eine einzige Bitcoin-Transaktion könnte theoretisch Millionen von ION-Operationen zusammenfassen. Dies allein entkräftet das trügerische und unaufrichtige Argument, dass eine einzelne Bitcoin-Transaktion angeblich ineffizient ist. Nichts könnte weiter von der Wahrheit entfernt sein.

ION-Knoten beobachten jeden neuen Block auf der Bitcoin-Blockchain für neue ION-Operationen, um synchron zu bleiben. Es gibt keine Notwendigkeit für einen Konsens zwischen den ION-Knoten – es ist rein datendeterministisch, basierend auf dem letzten Stand der Bitcoin-Blockchain.

ION ist so aufgebaut, dass es den gesamten Globus unterstützen kann. Der Stapelverarbeitungsprozess kann Tausende von DIDs pro Sekunde verarbeiten, das heißt Zehnmilliarden von Operationen pro Jahr. Selbst wenn eines Tages die Kosten für eine einzige Bitcoin-Transaktion auf 100 Dollar steigen sollten, würde jede DID-Aktualisierung einen Benutzer etwa 1 Cent kosten, wobei der durchschnittliche Benutzer vielleicht 100 dieser Operationen im Jahr durchführt. Solche Operationen sind in der täglichen Praxis selten, zum Beispiel die Übertragung privater Schlüssel von einem alten auf ein neues Telefon.

ION kann den gesamten Globus mit über 50 Milliarden DID-Vorgängen pro Jahr unterstützen. Obwohl dies keine Voraussetzung ist, kann jeder einen ION-Knoten mit einem Raspberry Pi und einer sehr großen Festplatte betreiben. Die Festplatte kann sogar auf 4 % der Gesamtdaten beschnitten werden.

Überprüfbare Berechtigungsnachweise

Die Grundlage für überprüfbare Berechtigungsnachweise ist die Möglichkeit, einen Nachweis von jemandem für jemand anderen zu signieren. Zum Beispiel könnte Ihr Arbeitgeber seine DID verwenden, um Arbeitsnachweise für die DIDs seiner Angestellten zu signieren und die Angestellten können überall hingehen und beweisen, dass sie tatsächlich bei der Firma angestellt sind.

In diesem Fall wird ION nur verwendet, um die öffentlichen Schlüssel hinter den IDs nachzuschlagen und die Signierung durchzuführen. Die überprüfbaren Anmeldedaten des Arbeitnehmers und des Arbeitgebers werden dann anderen zur Verfügung gestellt, um sie zu überprüfen, wenn der Benutzer seine Zustimmung erteilt.

Es ist verständlich, dass man sich Sorgen darüber macht, wie diese Technologie von Regierungen genutzt werden könnte. DIDs sind für sich genommen relativ unbedenklich. Besorgniserregend ist, dass autoritäre Organisationen Berechtigungsnachweise von ihren eigenen zentralisierten Servern ausstellen könnten. Berechtigungsnachweise können jedoch genauso gut mit zentralisierten oder föderierten IDs verbunden werden, die uns keinerlei Kontrolle bieten.

Die Tatsache, dass DIDs als Kanal für potenziell ungerechte Berechtigungsnachweise dienen können, ist völlig unbedeutend. DIDs werden von den Nutzern erstellt, und die überprüfbaren Berechtigungsnachweise, die die Nutzer ihren eigenen DIDs hinzufügen, werden von zentralisierten Einrichtungen ausgestellt, die abgeschafft werden können.

Es kann hilfreich sein, sich die Identität als Kleidung vorzustellen. Heute zwingen uns zentralisierte Einrichtungen, die Kleidung zu tragen, die sie uns in ihren Online-Gefängnissen ausstellen. DIDs sind Kleidungsstücke, die wir selbst nähen und unabhängig voneinander für unsere verschiedenen Persönlichkeiten wählen. DID-Kleiderschränke sind flexibel – wir können uns entscheiden, pseudonyme Unsichtbarkeitsmäntel zu tragen, wenn wir wollen. Solange wir unsere privaten Schlüssel behalten, kann niemand anderes unsere Kleidung tragen. Überprüfbare Ausweise sind die Abzeichen oder scharlachroten Buchstaben, die die Gesellschaft uns aufzwingt, an bestimmten Kleidungsstücken anzubringen. Abzeichen, die wir an unserer Kleidung tragen, können als Teil eines Vertrauensnetzwerks dienen oder Zwang sein. Die Timechain ist das unbestechliche DNS-ähnliche Hauptbuch, das wir verwenden, um zu kommunizieren, wo unsere Kleidung zu sehen ist.

Der Zwang, Abzeichen oder scharlachrote Buchstaben an unserer Kleidung anzubringen, ist ein anderer Name für die Gesellschaft – dies geschieht mit oder ohne DIDs. Bitcoin hilft uns, bessere und gerechtere Gesellschaften aufzubauen, während DIDs als Identitätsschicht innerhalb dieser Gesellschaften fungieren.

DIDs + Identity Hubs = Das Semantische Web

DID-Dokumente können auf Routing-Endpunkte verweisen – Orte, an denen Ihre Daten sicher gespeichert sind. Die DIF-Arbeitsgruppe für sichere Datenspeicherung hat ein Projekt zur Entwicklung von persönlichen Datenspeichern oder „Identity Hubs“ ins Leben gerufen, bei denen es sich um private Server handelt, auf denen die Nutzer einen verschlüsselten Tresor mit ihren persönlichen Daten aufbewahren.

Unternehmen, wie Umbrel sind in der Lage, die Identity Hub-Anbieter der Zukunft zu werden. Für diejenigen, die nicht in der Lage oder nicht willens sind, ihre eigenen Daten zu besitzen, könnten vertrauenswürdige Dritte Datenverwahrungsdienste anbieten. Das Ethos der Selbstverwahrung gilt auch hier: „Nicht dein Server, nicht deine Daten“.

DIDs sind alle öffentlich, genau wie DNS-Domänen. Einzelpersonen oder Dienste können den Hub eines beliebigen Nutzers aufsuchen und ihm Fragen stellen, und der Nutzer kontrolliert, wer Zugang erhält. Ein Entwickler könnte einen Crawler für jede DID erstellen und nach gebrauchten Produktobjekten suchen und eine clientseitige Benutzeroberfläche erstellen, die Craigslist sehr ähnlich sieht.

Das Identitätsweb ist das semantische Web, das sich die Welt immer gewünscht hat. In einer DID-basierten Welt ist das Crawlen von Webseiten überflüssig. Anwendungen oder Nutzer können die Daten eines beliebigen Unternehmens oder einer beliebigen Person abrufen und alle möglichen Dinge von vertrauenswürdigen Parteien nachweisen. Dies macht das semantische Web für Gleichgesinnte und Unternehmen gleichermaßen zugänglich. Im Folgenden werden wir verschiedene Anwendungsfälle für dieses semantische Web untersuchen:

Messaging

Mit „DID Communications“, auch bekannt als „DIDComm“, bieten dezentrale Identifikatoren und Identitäts-Hubs eine DID-verschlüsselte Datenspeicher- und Nachrichtenübermittlungsschicht, die einmalige Protokolle (zum Beispiel Signal) durch einen universellen Standard für verschlüsselte Kommunikation zwischen Peers ersetzen kann.

Wenn Sie die DID einer Person kennen, können Sie ihren Routing-Endpunkt und ihren öffentlichen Schlüssel abfragen und ihr eine verschlüsselte Nachricht senden, ohne dass ein Vermittler dazwischengeschaltet ist, und diese Nachricht kann in ihrem privaten Datenspeicher landen, wo sie in einer Client-seitigen Messaging-App gelesen werden kann. Das bedeutet, dass Entwickler Apps wie Signal oder Telegram auf einer standardisierten Infrastruktur aufbauen können, bei der die App hauptsächlich aus der Benutzeroberfläche besteht, um die herum einige Funktionen aufgebaut sind. „DIDComm“ kann nicht zensiert oder „deplatformed“ werden. Die Nutzer haben die vollständige Kontrolle über ihre Interaktionen. Es ist plausibel, dass Twitter DIDs und „Identity Hubs“ für sein Bluesky-Projekt einbeziehen könnte.

Während Bitcoin-Lightning-Apps wie Sphinx für das Messaging immer beliebter werden, ist „DIDComm“ eine robustere Lösung. Anstatt Nachrichten mit einem aufwendigen Lightning-Apparat zu versenden, der eine für den App-Verkehr ungeeignete Infrastruktur huckepack nimmt, ist es einfacher, eine verschlüsselte Standardschicht zu verwenden, die eigentlich für den Anwendungsverkehr konzipiert ist. Und obwohl Lightning eine erstaunliche, lebensverändernde Technologie für den Geldtransfer ist, ist es nicht ideal, Messaging an eine Transaktionsinfrastruktur zu koppeln, die im Grunde genommen nicht alle notwendigen Aufgaben bewältigen kann. Darüber hinaus erfordert Lightning, dass Sie immer einen Lightning-Knoten online haben, um Suchanfragen zu lösen, was bei DIDComm nicht erforderlich ist.

Akkreditierung

Viele Aktivitäten in unserer Welt erfordern den Aufbau von Vertrauen zwischen den Beteiligten. DIDs und „Identity Hubs“ ermöglichen es Einzelpersonen, Organisationen und Unternehmen, Berechtigungsnachweise zu veröffentlichen, die von anderen entdeckt und unabhängig überprüft werden können. Wenn Sie zum Beispiel überprüfen möchten, ob eine Schule akkreditiert ist, können Sie die DID einer Schule auflösen und sie verwenden, um Referenzobjekte, zum Beispiel eine Akkreditierung, vom Hub dieser Schule abzurufen.

Reisen

Heutzutage sind Ihre Präferenzen, Tickets, Reservierungen und andere Reisedaten über Hunderte von verschiedenen Hotel-, Flug- und Reise-Apps verstreut – ein riesiges und unübersichtliches Durcheinander. DIDs und „Identity Hubs“ können dabei helfen, diese App-Erfahrungen zu vereinheitlichen.

Stellen Sie sich vor, Sie geben Ihrem Hotel die Möglichkeit, Ihr Reiseobjekt anzuzeigen und zu bearbeiten. Sie gewähren Ihrer Autovermietung die Möglichkeit, dasselbe Reiseobjekt anzuzeigen und zu bearbeiten, und sie ist in der Lage, die Aktualisierungen, die Sie oder Ihr Hotel an der Reise vornehmen, zu empfangen und darauf zu reagieren. Ihr Hub verfolgt alle Aktualisierungen und Sie können die Reise mit einer App visualisieren, die größtenteils client-seitig und UI-basiert ist. Ihr Identity Hub fungiert als persönlicher Server, der die Notwendigkeit von Überwachungskapitalismus und Reiseaggregationsdiensten wie Google ersetzt.

Verhinderung von Deep Fakes

Prominente oder Politiker können DIDs ausstellen und jeden Text oder jedes Video signieren und ihre Unterschrift hinzufügen, damit andere sie überprüfen können.

Wenn zum Beispiel ein Webbrowser DIDs unterstützt, könnte ein Nutzer mit dem Mauszeiger über einen Inhalt fahren und die Signatur sehen und die Herkunft des Inhalts überprüfen. Theoretisch könnte so das Problem der Fälschungen gelöst werden. Solange ein Inhalt mit einer DID signiert ist, ist es möglich, die Quelle dieses Inhalts zu überprüfen. DID-Signaturen können als Beweismittel für alles dienen.

Soziale Unruhen

Frances Haugen erzählte, dass sie in ihrer Zeit bei Facebook „Interessenkonflikte zwischen dem, was gut für die Öffentlichkeit ist, und dem, was gut für Facebook ist“, sah. Dazu gehörte die Verstärkung von Hass, Fehlinformationen und politischen Unruhen.

DIDs können zwar nicht alle Probleme der Welt lösen, aber sie können Fehlinformationen durch überprüfbare und vertrauenswürdige Datensignaturen auf allen geteilten Inhalten reduzieren. DIDs können uns helfen, zwischen Bots, die absichtlich eingesetzt werden, um Fehlinformationen zu verbreiten, und echten Menschen, die in ihren Gemeinschaften einen guten Ruf haben, zu unterscheiden.

Wenn die Nutzer ihre eigenen Daten besitzen, wäre es für Überwachungskapitalisten wie Facebook schwieriger, unsere eigenen Charakterschwächen und unser Urteilsvermögen zu manipulieren. Dies wiederum kann dazu beitragen, das Ziel des W3C, gesunde Gemeinschaften und Debatten zu fördern, zu unterstützen, während es für soziale Netzwerke und politische Parteien viel schwieriger wird, Hass, Fehlinformationen und soziale Unruhen zu verstärken.

Spam

Allein in den USA entstehen Unternehmen und Verbrauchern jährlich Kosten in Höhe von fast 20 Milliarden Dollar durch E-Mail-Spam. DIDs können gegen jede Art von Spam vorgehen, egal ob es sich um Spam von Telefonen, E-Mails, Textnachrichten und so weiter handelt.

Lightning-Apps wie Sphinx schlagen vor, Spam mit sehr niedrigen Gebühren zu bekämpfen, in der Hoffnung, dass es für Spammer zu teuer wird, sie in Massen zu verwenden. DIDs bieten eine bessere Lösung, da sie es den Nutzern beliebiger Kommunikationsmedien ermöglichen, von den Absendern zu verlangen, dass sie überprüfbare Berechtigungsnachweise mit Akkreditierungen von vertrauenswürdigen Dritten vorlegen.

So kann ein Benutzer beispielsweise festlegen, dass alle Mitteilungen automatisch als Spam markiert werden, wenn sie nicht über DIDs verfügen, die einen passenden „ServiceChannel“, „ContactPoint“ oder eine beliebige benutzerdefinierte „Intangible“ zu enthalten und bei Familie, Freunden, dem „Better Business Bureau“ (BBB), „AARP“ oder der örtlichen Handelskammer einen guten Ruf genießen. DIDs würden es den Diensten auch ermöglichen, den Nutzern zu vertrauen, und die dummen „Sind Sie ein Mensch?“-Tests überflüssig machen, die beweisen sollen, dass man kein Roboter ist.

Phishing und Online-Betrug

Nach Angaben des FBI ist Business E-Mail Compromise (BEC) ein ausgeklügelter Betrug, der auf Unternehmen abzielt, die mit ausländischen Lieferanten zusammenarbeiten, und/oder auf Unternehmen, die regelmäßig Überweisungen tätigen. E-Mail-Account Compromise (EAC) ist ein ähnlicher Betrug, der auf Privatpersonen abzielt. Die Betrüger kompromittieren E-Mail-Konten durch Social-Engineering-, Phishing- oder Computer-Eindringungstechniken, um unerlaubte Geldüberweisungen durchzuführen. Diese Betrügereien kosten Unternehmen und Privatpersonen jedes Jahr Milliarden von Dollar an Verlusten.

Ein Großteil dieser Straftaten könnte mit DIDs vermieden werden, die die Authentifizierung von fehlbaren Passwörtern auf private Schlüssel verlagern, die in Hardwareelemente eingebettet sind, die nicht von den Geräten getrennt werden können, es sei denn, sie werden durch Rekombination von „seed“ Material rekonstruiert, das für Außenstehende nahezu unmöglich zu reproduzieren ist.

Musik-Streaming

Mit DIDs und Identity Hubs könnten Sie Ihre Lieblingsmusikwiedergabelisten für mehrere Musikstreamingdienste, Freunde oder Familienmitglieder freigeben. Anstatt dass jeder Dienst alle Ihre Wiedergabelisten besitzt und sie in seinen „Walled Gardens“ aufbewahrt, speichern Sie das Wiedergabelistenobjekt auf Ihrem persönlichen Server und gewähren den verschiedenen Diensten Zugriff.

Neue Geschäftsmodelle

Unternehmen, die durch DIDs disruptet würden, können neue Geschäftsmodelle entwickeln, die den Nutzern, die nun die Kontrolle über ihre eigenen Daten haben, neuartige Dienste anbieten. Diese Unternehmen können als Hüter von verschlüsselten Nutzerdaten fungieren, wobei der Nutzer immer noch entscheiden kann, wer was sehen darf. In einer Welt, in der DIDs alltäglich sind, werden Unternehmen um Erlaubnis für Daten bitten müssen, und die Nutzer werden sich idealerweise für clientseitige Benutzeroberflächen entscheiden, die eine Datenerfassung durch diese Unternehmen verhindern.

Unternehmen können auch innovative Wege finden, um Nutzern bei der Verwaltung ihrer privaten Schlüssel zu helfen. Schließlich gibt es in einer Welt dezentraler, benutzereigener DIDs keine Schaltfläche „Passwort vergessen“. Stattdessen können sich die Nutzer auf vertrauenswürdige Verwahrer verlassen, um ihre Schlüssel zu verwalten.

Unternehmen können auch neue Möglichkeiten für Benutzer schaffen, um verlorene Schlüssel aus mehreren Faktoren und unscharfer Rekombination wiederherzustellen. Stellen Sie sich vor, Sie könnten vertrauenswürdige Hüter wählen, die Ihnen mit ein paar Klicks unabhängig dabei helfen, einen verlorenen DID wiederherzustellen. Im Falle eines katastrophalen Verlusts können Sie neue DIDs erstellen und sie unabhängig mit überprüfbaren Berechtigungsnachweisen neu verknüpfen.

Webbrowser und der Krieg gegen DIDs

Wie man sich vorstellen kann, bauen Unternehmen, die ihr Geld damit verdienen, unsere Identitäten zu besitzen, Strohmänner auf, um die Standardisierung von DIDs in Webbrowsern zu verhindern. Die vom W3C vorgeschlagene DID-Empfehlung erfordert zwar technisch gesehen keine Webbrowser, aber DIDs würden eine Browser-Integration benötigen, um wirklich zu glänzen.

Eine eingebaute Brieftasche zur Verwaltung von DIDs/Schlüsseln für Ihre Personas und eine Benutzeroberfläche, die Ihnen bei der Auswahl der DIDs für bestimmte Interaktionen hilft, würde die Verwendung von DIDs wesentlich erleichtern. Zweitens würden Sie wollen, dass DID-URLs in der URL-Leiste Ihres Browsers funktionieren, sodass DID-bezogene Inhalte, die die URL angibt, schnell geladen werden, zum Beispiel soziale Beiträge aus dem mit der DID verbundenen persönlichen Datenspeicher oder der Import einer verifizierten DID in Ihre Kontakte.

Schließlich würden Sie andere DID-basierte APIs im Browser wünschen, wie zum Beispiel DIDComm Messaging, das es jeder Website ermöglichen würde, Nutzern sofort private Nachrichten in ihrer App zukommen zu lassen, ohne dass die Website ein Backend einrichten oder verwalten muss.

Der Browser, der DIDs versteht, weil es DIDs gibt, ist ein sehr wichtiges Ziel. Die Mitglieder des W3C sollten ihre liebgewonnenen Geschäftsmodelle beiseitelegen und ernsthaft in Erwägung ziehen, Web-DIDs zu unterstützen, um den Schutz der Privatsphäre, der Identität und der grundlegenden identitätsbasierten Menschenrechte zu gewährleisten.

Was Bitcoin bewirkt

Einige W3C-Mitglieder, wie zum Beispiel Mozilla und Google, haben sich öffentlich gegen DIDs in Webbrowsern ausgesprochen. Zu den Gründen gehören einige strittige technische Bedenken, aber einige haben auch ökologische Bedenken geäußert, da DIDs die von Bitcoin verwendeten „Proof-of-Work“ Konsensmethoden aufwerten. Dieses Argument ist ein bisschen so, als würde man sich weigern, eine Rohrfabrik zu bauen, weil einige dieser Rohre für den Transport von fossilen Brennstoffen verwendet werden könnten, obwohl diese Rohre für die Menschheit von enormem Nutzen wären. DIDs erfordern jedoch nicht die Verwendung von Bitcoin. Bitcoin ist nur zufällig die beste „Wahrheitsmaschine“ der Welt.

Die Energienutzung von Bitcoin wird in den Medien maßlos übertrieben und scheint von W3C-Mitgliedsorganisationen, die sich gegen eine Störung ihrer Geschäftsmodelle wehren, als Strohmann benutzt zu werden. DIDs daran zu hindern, ein Standard in Webbrowsern zu werden, würde jedes ethische Webprinzip des W3C untergraben. Das Argument der Energienutzung bezüglich des Arbeitsnachweises für DIDs ist einfach nicht stichhaltig.

„Proof of Work“ ist die einzige kampferprobte und bewährte, sichere Konsensmethode für Blockchains. Alternative Konsensmethoden, zum Beispiel „Proof-of-Stake“, befinden sich noch im Versuchsstadium, sind von menschlichem Verhalten abhängig, haben bekannte Probleme, können sich im Laufe der Zeit zentralisieren und können keine unwiderlegbare Geschichte liefern. Die Verbindung zwischen „Proof-of-Work“, Zeit und Wärme ist grundlegend: Eine unbestechliche Unterscheidung zwischen Vergangenheit und Zukunft ist ohne Wärme unmöglich.

Für die Kosten von etwa 0,1 % der globalen Gesamtemissionen oder einem kleinen Bruchteil der Energie, die für Wäschetrockner aufgewendet wird, bietet Bitcoin die sicherste globale chronologische Information und monetäre Abrechnungsebene und schafft gleichzeitig Anreize für erneuerbare Energien. Allein die Standby-Geräte in den USA nutzen mehr als doppelt so viel Energie wie das gesamte „Proof-of-Work“ Mining. Der <Video>-Tag in der HTML-Spezifikation ist direkt verantwortlich für eine um Größenordnungen höhere Energienutzung als das gesamte „Proof-of-Work“ Mining, und das bei geringerem Nutzen – Unterhaltung gegenüber der Sicherung einer Basisschicht für dezentrales Eigentum und Identität.

Web-DIDs zu blockieren wäre so, als würde man HTML mit der Begründung blockieren, dass die Rechenzentren von Unternehmen 1 % des weltweiten Stroms nutzen. Der Anteil von Bitcoin von 0,09 % der globalen Energienutzung (0,44 % der globalen Stromnutzung) ist ein Rundungsfehler, und seine Energie wird aus einem größeren Anteil erneuerbarer Energien bezogen als jede andere Industrie auf dem Planeten. Darüber hinaus verwandelt Bitcoin Energieerzeuger in Technologieunternehmen, erhöht den Ertrag pro Kilowattstunde und wirkt als Stoßdämpfer für den Sektor der erneuerbaren Energien, und zwar auf tragbare Weise. Als Instrument, das Milliarden von Menschen in die Lage versetzt, eine überprüfbare Identität, einen Arbeitsplatz, Bankgeschäfte, das Wahlrecht und Hunderte von Milliarden Dollar an Schutz vor Betrug zu erhalten, wären DIDs allein schon die relativ minimalen negativen Externalitäten des „Proof-of-Work“ wert.

Wenn Sie der Meinung sind, dass das Web der Gesellschaft keinen Schaden zufügen sollte, wenn Sie glauben, dass das Web für alle Menschen da ist und eine gesunde Gemeinschaft und Debatte unterstützen muss, wenn Sie glauben, dass Sicherheit und Datenschutz von wesentlicher Bedeutung sind und dass das Web die freie Meinungsäußerung ermöglichen muss, während es den Menschen die Möglichkeit gibt, die Informationen, die sie sehen, zu überprüfen, wenn Sie glauben, dass das Web transparent sein und die Kontrolle und Macht des Einzelnen stärken muss, und wenn Sie glauben, dass die Menschen in der Lage sein sollten, Webinhalte so wiederzugeben, wie sie wollen, dann müssen Sie die Bemühungen unterstützen, DIDs in Webbrowser und das „World Wide Web“ zu bringen. Der moralische Imperativ ist zu groß, um ihn zu ignorieren.

Die Welt braucht ein Internet, das den Nutzern die Identität und Datenautonomie bietet, die sie brauchen und verdienen. Und für die gleiche Energie, die wir für Weihnachtsbeleuchtung ausgeben, können wir Nutzer auf der ganzen Welt befähigen und die Menschheit zum Besseren hin verändern.

Wenn meine Übersetzung wertvoll für Dich war, würde ich mich über ein paar Satoshis an bitboxer75@getalby.com freuen. Vielen Dank!

- technical

- culture

- deutsch

- learn

- lang:de

- level:expert

- read:long

- author:bitboxer75

- topic:philosophy

- topic:technical

BitBoxer

Just a pleb! Nostr: npub1p4azlcd739k2mflqswyxwvcm6tkj3em36qs5kr08v95xul83c3hqmlvmck

follow me :

Related Posts

NiceHashX: Bitcoin konferenca, ki je navdušila Slovenijo in svet

Nov 16, 2024

Com instal·lar i configurar el teu servidor "núvol" personal

Jun 09, 2024

Iskanje pravega signala v hrupnem svetu

Nov 05, 2023